Programma

Di seguito potrai trovare tutte le informazioni riguardanti i talk e i relatori al Linux Day!

PS: dai un'occhiata anche alla pagina di hackathon & workshop ;)

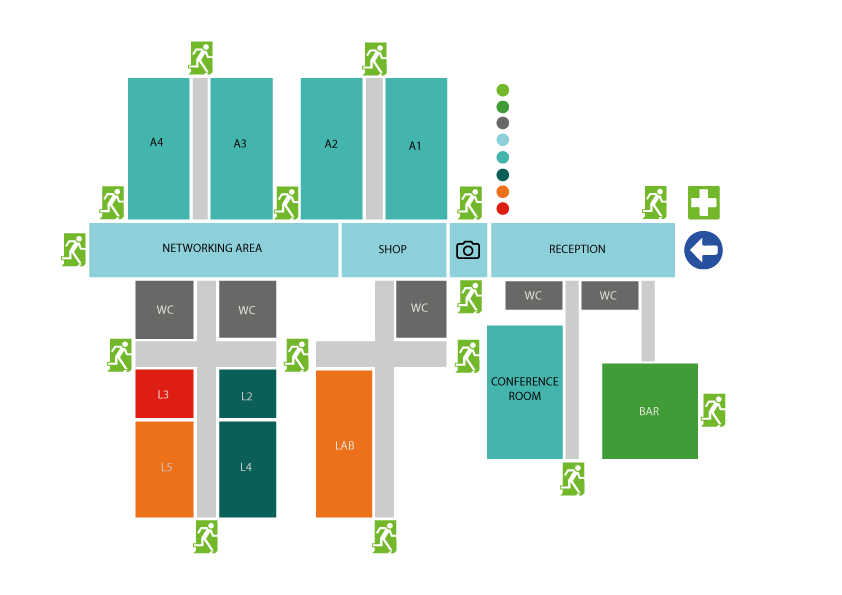

Data e luogo

26 ottobre 2024, Macroarea di ingegneria, Università di Roma Tor Vergata, via del Politecnico 1, Roma, 00133.

Consulta la mappa dell'evento:

Aula convegni

-

Presentazione dell'evento, ore 9:30 - 9:45

A cura di Roma2LUG

Presentazione di apertura dell'evento.

Laboratorio di informatica

-

Cybersecurity Oggi: Dalla Gestione delle Identità alla Protezione dalle Vulnerabilità, ore 10:00 - 10:45

A cura di Andrea Amistadi, Daniele De Marco, Ezio Ditella

Lo speech esplorerà il ruolo chiave della cybersecurity e illustrerà come affrontiamo le sfide attuali, con focus su tecnologie emergenti e soluzioni chiavi in mano. Saranno presentati due casi di studio: uno sul Identity Management per il CNR (Daniele), che mostrerà la gestione centralizzata degli accessi e l'integrazione di tecnologie di sicurezza; l'altro ull'Automazione del Vulnerability Management (Ezio), con soluzioni per identificare e correggere vulnerabilità critiche.

Informazioni su Andrea Amistadi: appassionato di informatica da sempre, ha iniziato il suo percorso professionale avvicinandosi al mondo Unix. Dal 2013 fa parte del team di Par-Tec, dove ha sviluppato competenze estese in vari ambiti, tra cui reti, middleware, database e sistemi Unix/Linux. Grazie alla sua personalità determinata e alla profonda conoscenza tecnica, Andrea è oggi una figura di riferimento alla cybersecurity in azienda.

Informazioni su Daniele De Marco: appassionato di tecnologia e innovazione, è Red Hat Certified Architect e attualmente System Engineer presso Par-Tec S.p.A. Il suo entusiasmo per l'open source l'ha portato a specializzarsi nell'implementazione e gestione di sistemi complessi. Ogni giorno affronta con passione la risoluzione di problemi tecnici, spinto dalla curiosità per le nuove Tecnologie.

Informazioni su Ezio Ditella: ha conseguito il titolo laurea magistrale in ingegneria informatica a Tor Vergata. Lavora in par-tec come system engineer ed attualmente si occupa di progettazione ed implementazione di soluzioni in ambito automation. Appassionato di sicurezza informatica, ama l'idea di come ci siano centinaia di modi per poter configurare un sistema e quindi altrettanti per poterlo "bucare".... l'errore è sempre dietro l'angolo ;) Si approccia ad ogni problema con curiosità ed ambizione. Citazione preferita, di Henry Ford: "If you always do what you've always done, you'll always get what you've always got".

Aula A1

-

Oltre la modifica: tools collaborativi per i progetti Wikimedia, ore 10:00 - 10:45

A cura di Camelia Boban

Il movimento Wikimedia è noto per la sua vasta collezione di contenuti liberi e accessibili, come Wikipedia, Mediawiki, Commons, Wikidata, il neonato Wikifunctions ecc. Ma sapevate che la comunità Wikimedia ha creato anche un catalogo di oltre 3300 strumenti gratuiti e open-source per la creatività e la collaborazione? Attingendo ai contenuti in Wikipedia, ai files multimediali in Commons, ai metadati di Wikidata, alle informazioni geolocalizzate di OpenStreetMap, i tools Wikimedia sono una risorsa preziosa per chiunque voglia creare, modificare, condividere e diffondere conoscenza in modo libero e aperto.

Informazioni su Camelia Boban: developer in ambiente Java Enterprise, è impegnata nella promozione della conoscenza aperta attraverso progetti Wikimedia, promuove la cultura digitale e la partecipazione delle donne alla tecnologia.

-

Sicurezza, velocità e automazione nello sviluppo del codice mediante l'uso della generative AI, ore 11:00 - 11:45

A cura di Davide Mancino, Aldo Cascone

Reply Whitehall ha sviluppato un approccio metodologico avanzato per la generazione automatica di codice che mira a ottimizzare e velocizzare lo sviluppo software, in particolare per la pubblica amministrazione. Utilizzando intelligenza artificiale generativa, Whitecode produce codice personalizzato, leggibile e documentato, garantendo una struttura scalabile e standardizzata. Questo approccio consente di ridurre i tempi di implementazione, migliorare la sicurezza con verifiche mirate e offrire uniformità e qualità elevate tra i vari progetti.

Informazioni su Davide Mancino: laureato in Cybersecurity, è Project manager specializzato in ambito AI generativa in Whitehall Reply.

Informazioni su Aldo Cascone: laureato in Cybersecurity, è consulente specializzato in ambito AI in Whitehall Reply. -

Tecniche di attacco alle reti WiFi e sistemi wireless con l’aiuto del Flipper Zero e di Kali Linux, ore 12:00 - 12:45

A cura di Stefano Capezzone

La sicurezza dei sistemi informatici impone di ragionare secondo il principio del sistema chiuso. È molto importante progettare misure che coprano tutte le possibili porte di accesso, valutando il problema a 360 gradi e progettando campagne di hacking etico e penetration testig che esplorino tutti i possibili punti di attacco. Uno degli aspetti solitamente sottovalutati riguarda la robustezza delle comunicazioni wireless. L’etere è un mezzo condiviso e i segnali radio sono ricevibili da chiunque e generabili da chiunque. Molti protocolli esistenti come il WiFi, il BlueTooth e le trasmissioni sub-Gigahertz contengono vulnerabilità strutturali che possono essere sfruttate. Negli ultimi mesi ha avuto un grande successo un piccolo dispositivo portatile chiamato Flipper Zero. Flipper Zero sembra aver portato le tecniche di pentest alla portata di chiunque, in modo facile e intuitivo, tanto che alcuni paesi come il Canada ne hanno proibito la vendita. Si tratta veramente di uno strumento così pericoloso? Il suo reale valore è stato quello di aumentare l’attenzione sul problema della vulnerabilità dei canali wireless. Durante questo talk vedremo quali sono le tecniche di attacco applicabili tramite Flipper Zero e tramite il più “letale” repertorio strumenti di Kali Linux.

Informazioni su Stefano Capezzone: Dopo la laurea in ingegneria elettronica, conseguita con lode presso La Sapienza di Roma nel 1990, inizia a lavorare nel settore dell’alta tecnologia occupandosi di intelligenza artificiale e reti di telecomunicazione. Pioniere nell’utilizzo di internet e dei sistemi Unix Open Source, con la tessera numero 16 è tra i primi membri dell’Associazione I2U (Italian Unix Users). Nel 1996 entra nel Gruppo Telecom Italia dove percorre rapidamente la carriera manageriale fino a ricoprire l’incarico di Direttore Marketing e Comunicazione di una delle società storiche del Gruppo, specializzata nello sviluppo di software. Nel 2002 intraprende il percorso imprenditoriale, fondando diverse imprese di successo nel settore ICT, che nel corso degli anni hanno contribuito alla realizzazione di molte delle applicazioni più innovative per i principali operatori nazionali e internazionali attivi in Italia, tra cui il nuovo sistema di fatturazione e gestione del credito del gruppo Enel, la prima rete di telefonia 3G e il sistema nazionale di controllo telematico e fiscale degli apparecchi da gioco con vincita in denaro. Esperto di innovazione tecnologica, attualmente è presidente del Gruppo Fastal-Blu Sistemi, azienda high tech operante nel settore ICT, da lui fondata nel 2008, e svolge attività di docenza in ambito universitario e di rappresentanza di categoria, ricoprendo l’incarico di Presidente di CNA Roma Digitale. Speaker TedX, relatore presso numerosi eventi su temi legati all’innovazione tecnologica e convinto sostenitore del modello open source.

-

Libertà e privacy con GrapheneOS, ore 14:00 - 14:45

Luca Balistreri

È ancora possibile riappropriarsi del controllo del proprio smartphone, senza dipendere costantemente dai servizi offerti dalle big tech. Nel mondo Android da qualche anno ha fatto la sua comparsa GrapheneOS, un sistema operativo alternativo "degooglizzato" e particolarmente focalizzato sulla privacy e la sicurezza dell'utente. Un'analisi delle sue principali caratteristiche, tra vantaggi e limiti oggettivi. Scopriremo insieme come e su quali dispositivi può essere installato, e se una soluzione simile può essere adatta a te.

Informazioni su Luca Balistreri: appassionato di informatica e tecnologia, dal 2021 ha scelto di utilizzare GNU/Linux come sistema operativo principale sia a casa che a lavoro. Il crescente interesse per il Pinguino lo ha portato ad approfondire argomenti quali il software FOSS, il networking, la privacy e sicurezza informatica ed il self-hosting. Dal 2022 gestisce il sito DajeLinux.it e il suo canale Telegram, dove racconta in modo semplice e minimale le meraviglie di Linux e dell'open source, cercando al contempo di ampliare le sue conoscenze in questo ambito.

Aula A2

-

Presentazione libro, HackLabs 2 Fnord DevOps Cyber Security, ore 10:00 - 10:45

A cura di Marco Pantò

HackLabs 2 Fnord DevOps Cyber Security: Guida Pratica DevOps Offensive Security Lab è il seguito del libro HackLabs Cyber War già presentato al Linux Day 2022. Un talk di cyber security in ambito DevOps con esempi estratti dal libro e dall'esperienza di incarichi di Penetration Testing reali.

Informazioni su Marco Pantò: Net Security Engineer - Presidente of Linuxshell Italia Association. Da oltre 30 anni informatico professionista attivo nel mondo del software libero e open source con il gruppo e l'Associazione Linuxshell Italia. Sistemista, sviluppatore ed esperto di sicurezza di rete. Ha introdotto, dal 1999 ad oggi, Linux e il software open source, nella città di Roma e in centro Italia. Figura di alta professionalità vede nel suo iter lo sviluppo e la guida di numerosi progetti con vari Enti di Ricerca Scientifica Nazionale, e le pubblicazioni di software libero per la comunità.

-

LDAP Security Setup in ambito DevOps, ore 11:00 - 11:45

A cura di Marco Pantò (con Antongiulio Cappannella e Angjelo Ciurcija)

Un talk connesso al precedente, con l'intervento di presentare il setup di un server LDAP orientato alla sicurezza in ambito DevOps per Jenkins e altri servizi.

Informazioni su Antongiulio Cappannella e Angjelo Ciurcija: Certified System Administrators presso aziende IT sul territorio nazionale con incarichi operativi.

-

Insecure Application Development, ore 12:00 - 12:45

A cura di Alessandro Miliucci

Realizzare un'applicazione che funziona è facile ed è, di solito, la priorità di chi la sviluppa. Il fatto che sia anche sicura è dato spesso per scontato come conseguenza della correttezza del codice scritto per realizzarla, ma la realtà è ben diversa. Anche se conosciamo bene il linguaggio di programmazione, il framework e il database usato, le _migliori intenzioni_™ non bastano a metterci al riparo dai problemi. In questa sessione vedremo alcuni esempi pratici (usando Node.js) di come ogni riga di codice che scriviamo possa trasformarsi in un punto debole che può essere usato contro di noi e la nostra applicazione.

Informazioni su Alessandro Miliucci: Alessandro Miliucci è uno sviluppatore attivo nel settore delle startup e del fintech con esperienza nella gestione di progetti e nella creazione di architetture, front-end e back-end, in particolare con JavaScript. Negli ultimi due anni ha pubblicato un libro su React e uno su Node.js per Apogeo. Da sempre sostenitore del Software Libero, utilizza Linux dalla 2.x.

-

Honeypots, la palestra dell'apprendimento delle minacce sulla cybersicurezza, ore 14:00 - 14:45

A cura di Andrea di Paola

Imparare a capire come gli attacchi informatici si sviluppano sulla rete, attirando la loro attenzione, per studiarli da vicino. Ma senza essere notati da loro. Spiare la rete e capire le metamorfosi delle reti di comando/controllo per prevenire eventuali attacchi. Storia delle honeypots, dalle origini (su carta) all'implementazione di tecniche di AI. Esempi di progetti attuali e conoscenza sui possibili futuri.

Informazioni su Andrea di Paola: sistemista linux da circa 10 anni, ha sempre lavorato come tale ed è sempre stato appassionato di opensource da quando si è approcciato per la prima volta a tale mondo. Ha partecipato a quattro Linux Day come relatore, dal 2020 al 2022.

Aula A3

-

FOSS, XZ, NSA ed altre lettere (piuomeno) a caso, ore 10:00 - 10:45

A cura di Italian Linux Society

Un amico ti propone di studiare insieme per un esame, un collega mai visto ti propina in vendita a scatola chiusa la promessa di passarti durante la prova un compito da 30 e lode. Quale strada scegli? La discussione offrirà una riflessione sulle sfide della fiducia nel software libero.

Informazioni su Italian Linux Society: Italian Linux Society nasce nel 1994 ed in breve tempo diventa la più grande associazione italiana per la promozione e la divulgazione di Linux e del Software Libero, favorendo la diffusione del sistema operativo libero Linux, la libera circolazione delle idee e della conoscenza in campo informatico e promuove lo studio ed il libero utilizzo delle idee e degli algoritmi destinati al funzionamento dei sistemi informatici.

-

Come Linux ha accelerato la Crescita della RICCA IT, ore 11:00 - 12:30

A cura di Stefano Ricca, Giuliano Anselmi, Maurizio Galletti

L’adozione di Linux ha giocato un ruolo fondamentale nello sviluppo della Ricca IT sin dalla sua fondazione, e chi può raccontarla meglio del fondatore della Ricca IT? Grazie alla flessibilità, alla sicurezza e all'efficienza offerta da questo sistema operativo open-source, Ricca IT è stata in grado di realizzare soluzioni scalabili e personalizzate per i propri clienti. Linux ha permesso di implementare infrastrutture data center robuste e affidabili, ideali per la gestione dei sistemi informativi e la cybersicurezza, due pilastri del nostro business, ma anche di offrire ai giovani una importante possibilità di lavorare in questo ambito.

Informazioni su Stefano Ricca: sin da giovane, lavora nell'azienda di famiglia attiva nel settore meccanico e agricolo dal 1949. Nel 1998 crea la divisione informatica Ricca, che diventa IBM advanced business partner in due anni. Nel 2013 avvia la divisione Cybersecurity e nel 2016 fonda il marchio Ricca IT, con l’obiettivo di promuovere una nuova idea di impresa centrata sulla persona. Ricca IT cresce fino a oltre 100 dipendenti, cinque filiali, distinguendosi in Italia per sistemi informativi, data center e cybersicurezza.

Informazioni su Giuliano Anselmi: Inizia nel 1992 in IBM come Systems Product Engineer e Sales Technical Support Specialist, viaggiando tra Europa, Medio Oriente e USA. Relatore in conferenze internazionali e co-autore di IBM Redbooks. Lavora come Presales Technical Support, IT Architect e Project Manager per un partner IBM. Dal 2013 al 2020 è Infrastructure Architect e Project Manager per Lottomatica. Nel 2020 si trasferisce in Irlanda come Digital Technical Specialist per IBM e dal 2023 è Presales e IT Specialist per Ricca IT.

Informazioni su Maurizio Galletti: storico esperto in Italia in ambito ICT, inizia nel 1985 in IBM Italia come customer engineer per i sistemi 538 - 536 - AS/400 - Risc6000 - S3270 per poi, nel 2000 dare supporto presales per i sistemi x86, Storage SAN/NAS, Network. Nel 2015 arriva in Lenovo Global Technology Italia, continuando l'attività di presales. Con lo stesso ruolo, dagli inizi del 2024 lavora invece per Ricca IT. -

Linux su IBM Power: la cybersecurity parte dalla scelta dell’hardware, ore 14:00 - 15:30

A cura di Giuliano Anselmi, Maurizio Galletti, Marco Giovacchini

Spesso si crede che l’hardware sia tutto uguale e che non importa sceglierne un tipo piuttosto che un altro perché poi è importante quello che ci si mette sopra. Mostreremo invece come la scelta dell'infrastruttura hardware, in particolare di tecnologia IBM Power, incide nel costruire una infrastruttura dove la sicurezza informatica e nel DNA. Discuteremo delle caratteristiche avanzate di sicurezza integrate nei sistemi Linux su Power, l’importanza della protezione dei dati sensibili e delle migliori pratiche per implementare soluzioni sicure per aziende che operano in ambienti critici.

Informazioni su Marco Giovacchini: attualmente Presales Technical Support, disegna soluzioni basate su IBM POWER on-premise e su IBM Cloud. Lavora su ambienti Linux, SAP HANA, AI (PowerAI), e database open-source come Postgres e MongoDB. Promuove prodotti IBM e installa piattaforme Linux su IBM Power, sia virtualizzati che bare metal. Progetta soluzioni di migrazione, cloud, D/R e Business Continuity. Ha esperienza come sistemista senior e technical leader su AIX, GPFS, PowerHA, WebSphere e Linux.

Aula A4

-

Il progetto FUSS e la creazione di valore pubblico, ore 10:00 - 10:45

A cura di Paolo Dongilli

Il progetto FUSS, che compirà 20 anni nel 2025, promuove la creazione di valore pubblico attraverso il software libero, gli standard aperti, i materiali didattici aperti e la condivisione della conoscenza. Grazie al software libero, si garantisce la verificabilità del codice, promuovendo trasparenza e sicurezza. Un approccio sostenibile alla digitalizzazione ci ha permesso di far lavorare a casa gli studenti con gli stessi strumenti informatici disponibili a scuola senza aggravi di costo per le famiglie. Nell'ottica dell'economia circolare, è stato possibile riutilizzare l'hardware tramite il software libero, riducendo gli sprechi e favorendo la durabilità delle risorse tecnologiche.

Informazioni su Paolo Dongilli: Ingegnere informatico, lavora come ispettore tecnico per l'Intendenza scolastica italiana della Provincia Autonoma di Bolzano. Coordina dal 2016 il progetto FUSS (Free Upgrade for a digitally Sustainable School - https://fuss.bz.it) che 19 anni fa, nel 2005, ha portato il concetto di sostenibilità digitale in tutte le scuole in lingua italiana dell'Alto Adige permettendo ad alunni e docenti di usare a casa gli stessi strumenti software disponibili a scuola senza alcun aggravio di costo per le famiglie. Hardware trasparente, GNU/Linux, Software Libero, formati aperti, risorse didattiche aperte, libero accesso alla conoscenza e verifica della corretta applicazione degli articoli 68 e 69 del Codice dell'Amministrazione Digitale sono il mio pane quotidiano.

-

Sicurezza in Android, ore 11:00 - 11:45

A cura di Danilo Dell'Orco

La sicurezza è un aspetto cruciale nello sviluppo di applicazioni per Android, il sistema operativo mobile basato su Linux e più diffuso al mondo. In questo talk introduttivo, esploreremo i principi fondamentali della sicurezza in Android, offrendo una panoramica delle misure integrate nel sistema. Attraverso esempi pratici, vedremo come valutare e migliorare la sicurezza delle applicazioni

Informazioni su Danilo Dell'Orco: Danilo Dell'Orco è ricercatore presso il Consorzio Nazionale Interuniversitario per le Telecomunicazioni (CNIT), dove si occupa di sicurezza informatica con un focus su tecniche avanzate di evasione e rilevamento dei malware. Laureato in Ingegneria Informatica presso l'Università di Roma "Tor Vergata", le sue ricerche si concentrano principalmente sulle vulnerabilità del sistema operativo Android.

-

Enhancing software security with fuzzing, ore 12:00 - 12:45

A cura di Pierciro Caliandro

This talk aims to give the initial insights about what software fuzzing is, in terms of the state-of-the art techniques and implementations, with applications to open source software. Focus will be put on how fuzzing can be a great ally in discovering flaws and vulnerabilities in large codebases.

Informazioni su Pierciro Caliandro: è uno studente di dottorato in Computer Science presso l'Università di Roma Tor Vergata e un collaboratore del CNIT (Consorzio Nazionale Interuniversitario per le Telecomunicazioni), nel laboratorio NAM di Roma. I suoi interessi di ricerca vertono su tematiche di sicurezza dei sistemi, architetture di calcolatori (ISA x86, ARM) e reverse engineering di binari compilati per tali architetture.

-

The Linux Vulnerability Challenge, how many CVEs can i find on your laptop?, ore 14:00 - 14:45

A cura di Pasquale Caporaso

Nel mondo in continua evoluzione della sicurezza informatica, le vulnerabilità sui sistemi operativi sono all'ordine del giorno. In questo talk vi mostrerò un serie di vulnerabilità più o meno famose nel mondo Linux e vi lancio un sfida, quante delle vulnerabilità che farò vedere sono attualmente presenti sul vostro computer? Questo talk ha un doppio obiettivo, mostrarvi e spiegarvi come funziona un vulnerabilità e insegnarvi come distinguere un vero problema da vulnerabilità non rilevante.

Informazioni su Pasquale Caporaso: è security researcher per il CNIT e dottorando presso l'Università di Roma Tor Vergata. La sua ricerca si focalizza sulla sicurezza informatica e sui sistemi operativi. Negli anni, ha accumulato una vasta esperienza nel mondo della sicurezza, ha lavorato come malware analyst per la multinazionale Leonardo spa dove ha sperimentato in prima in prima persona l'attacco e la difesa di sistemi operativi Linux e, come membro del team di hacker etici italiani mhackeroni, ha partecipato a numerose competizioni italiane e internazionali, tra cui le finali di DEFCON e HackASat CTF a Las Vegas, tra i più grandi concorsi di hacking al mondo.